Cyber

Digital Twins™

Technologie

CDTs bilden das Herzstück der Produktsicherheitsplattform und sind digitale Nachbildungen der Firmware Ihrer Produkte, die eine noch nie dagewesene Transparenz und Kontrolle ermöglichen.

Ein Demo buchenCDTs bilden das Herzstück der Produktsicherheitsplattform und sind digitale Nachbildungen der Firmware Ihrer Produkte, die eine noch nie dagewesene Transparenz und Kontrolle ermöglichen.

Was sind Cyber Digital Twins™?

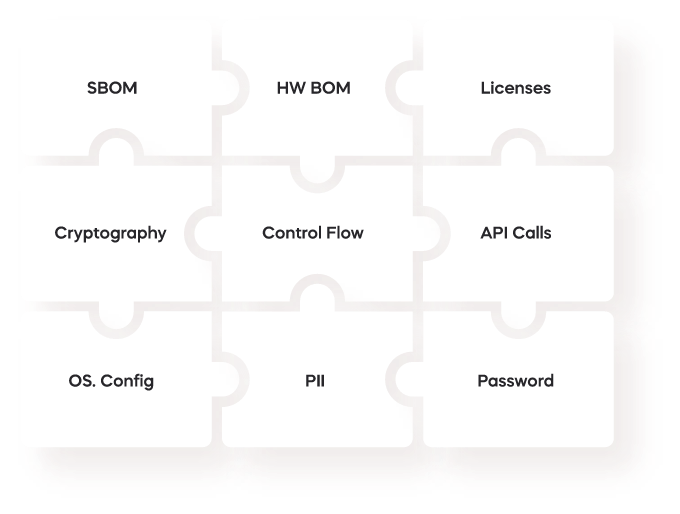

CDTs sind „digitale Spiegel“ der Software Ihres Produkts, die eine Vielzahl von Daten enthalten, die für die Cybersicherheitsanalyse erforderlich sind. Sie können aus den Binärdateien eines beliebigen Produkts oder einer Komponente extrahiert werden und bieten einen umfangreichen Datensatz, der eine kontinuierliche Cybersicherheit und Cyber-Compliance ermöglicht. Hier sind einige der Dinge, die im Cyber Digital Twin™ einer Komponente aufgedeckt werden:

Wie es funktioniert

Decken Sie auf, was in der Software Ihres Produkts verborgen ist.

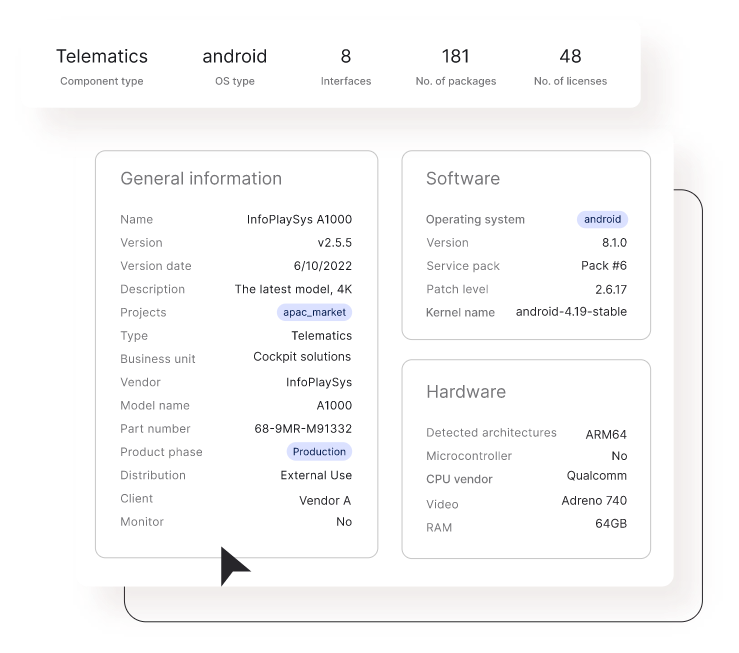

Analysieren Sie automatisch die Binärdateien der Firmware jedes Produkts, um ihre genaue Zusammensetzung zu ermitteln – von SBOM über Versionshistorie, Lizenzen, HW-Architektur, Betriebssystemkonfigurationen und mehr. Kein Quellcode erforderlich.

Bewerten Sie die Sicherheitsrisiken im Zusammenhang mit Ihren Produkten.

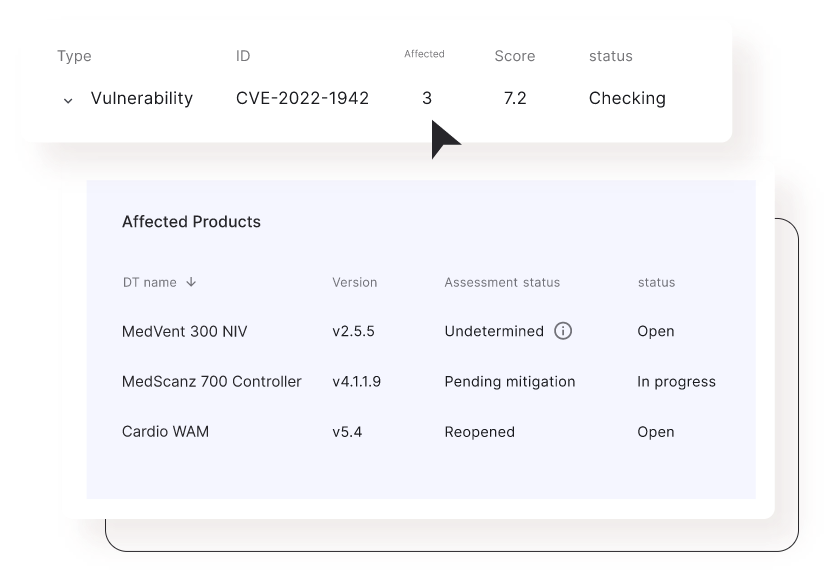

Analysieren Sie Ihr komplettes Produktsystem – von einzelnen Komponenten bis hin zu ganzen Produkten – und schicken Sie diese Daten dann durch unsere Datenbank für Produktschwachstellen, um einen Treffer für relevante Schwachstellen, Zero-Days, Lücken in der Einhaltung von Vorschriften und mehr zu finden.

Verwalten und mindern Sie kontinuierlich die Risiken.

Erkennen Sie neue Risiken während der Entwicklung und nach der Produktion, und verstehen Sie sofort, welche Ihrer Produkte betroffen sind. Dann erhalten Sie klare Empfehlungen, wie Sie jedes Risiko schnell eindämmen können

Was es so mächtig macht

Erstellt für angeschlossene

Produkte.

Analysieren Sie die Produktsysteme als Ganzes und machen Sie relevante Risiken im Zusammenhang mit Ihren Produkten sichtbar.

Geht über

grundlegende SBOMs hinaus.

Decken Sie HW-BOM, Lizenzen, API-Aufrufen, Kryptographie, Betriebssystemkonfigurationen und mehr auf.

Oberflächen-

Risiken in der Lieferkette

Verschaffen Sie sich einen unabhängigen Überblick über die Risiken in der Lieferkette, identifizieren Sie neue risikobehaftete Lieferanten und bewerten Sie bestehende.

Was Sie mit Cyber Digital Twins™ tun können

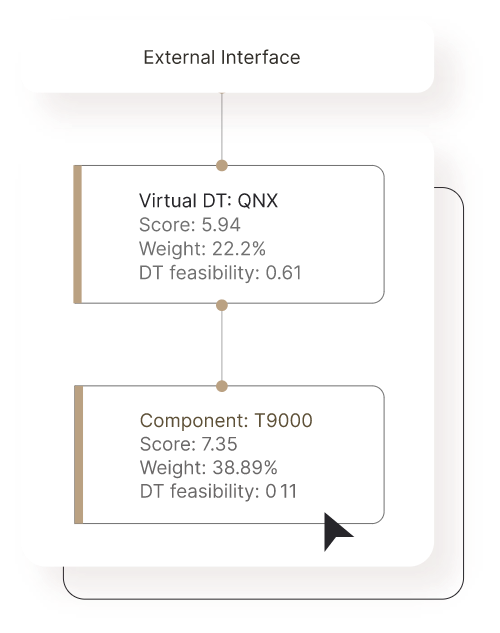

Analysieren Sie Produktsysteme.

Verschaffen Sie sich einen Überblick über das System des Systems, einschließlich der Architekturen zwischen den Systemen und der externen Verbindungen, und entdecken Sie proprietäre eingebettete Frameworks wie AutoSAR.

Führen Sie ein Software-Inventar.

Verfolgen Sie Softwareversionen, analysieren Sie kryptografische Merkmale und behalten Sie den Überblick über alle Produkt-Software- und Firmware-Merkmale – alles von einem Ort aus.

Validieren Sie Anforderungen.

Überprüfen Sie die Konformität anhand von vordefinierten Anforderungen aus über 50 Vorschriften, Standards und Best Practices oder erstellen Sie Ihre eigenen Richtlinien, einschließlich Anforderungen an die Software-Härtung.